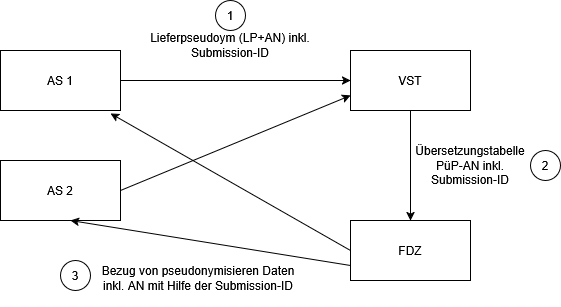

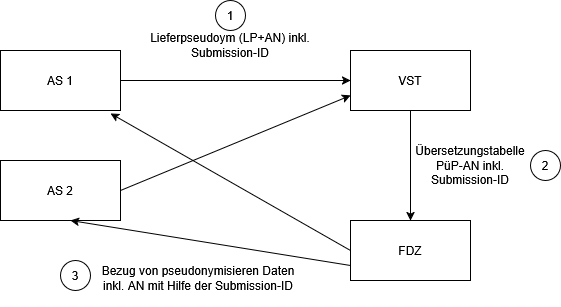

| *Fachdienst/in Rolle* | *Client* | *Server* |

| AS | Lieferung LP+AN-Submission-ID Daten an die VST | Hält pseudoynmisierte Daten inkl. AN + Submission-ID vor für das FDZ |

| VST | Liefert PüP+AN-Submission-ID ans FDZ | Empfänge PüP+AN-Submission-ID |

| FDZ | Bezieht pseudonmyisierte Daten inkl. AN + Submission-ID vom AS | Empfäng PüP+AN-Submission-ID |